Información general sobre el SSO de OpenID Connect

OpenID Connect (OIDC) es un protocolo de autenticación basado en OAuth 2.0 que han adoptado las principales empresas tecnológicas.

SSO básico

Independientemente de las funciones que hayas seleccionado, los requisitos de configuración del SSO básico son los mismos. Para añadir implementaciones de fidelidad o tarjetas de crédito, se pedirá más información.

Requisitos de configuración

Para configurar correctamente el acceso SSO de OIDC a tu sitio web creado a partir de una plantilla, necesitaremos varios datos, como los siguientes:

- APIs (autorizar, token, userProfile, JWKS)

- ID de cliente

- Secreto de cliente

- ResponseMode

- isNounceEnabled

- customerDetailsAPIKey (si está disponible)

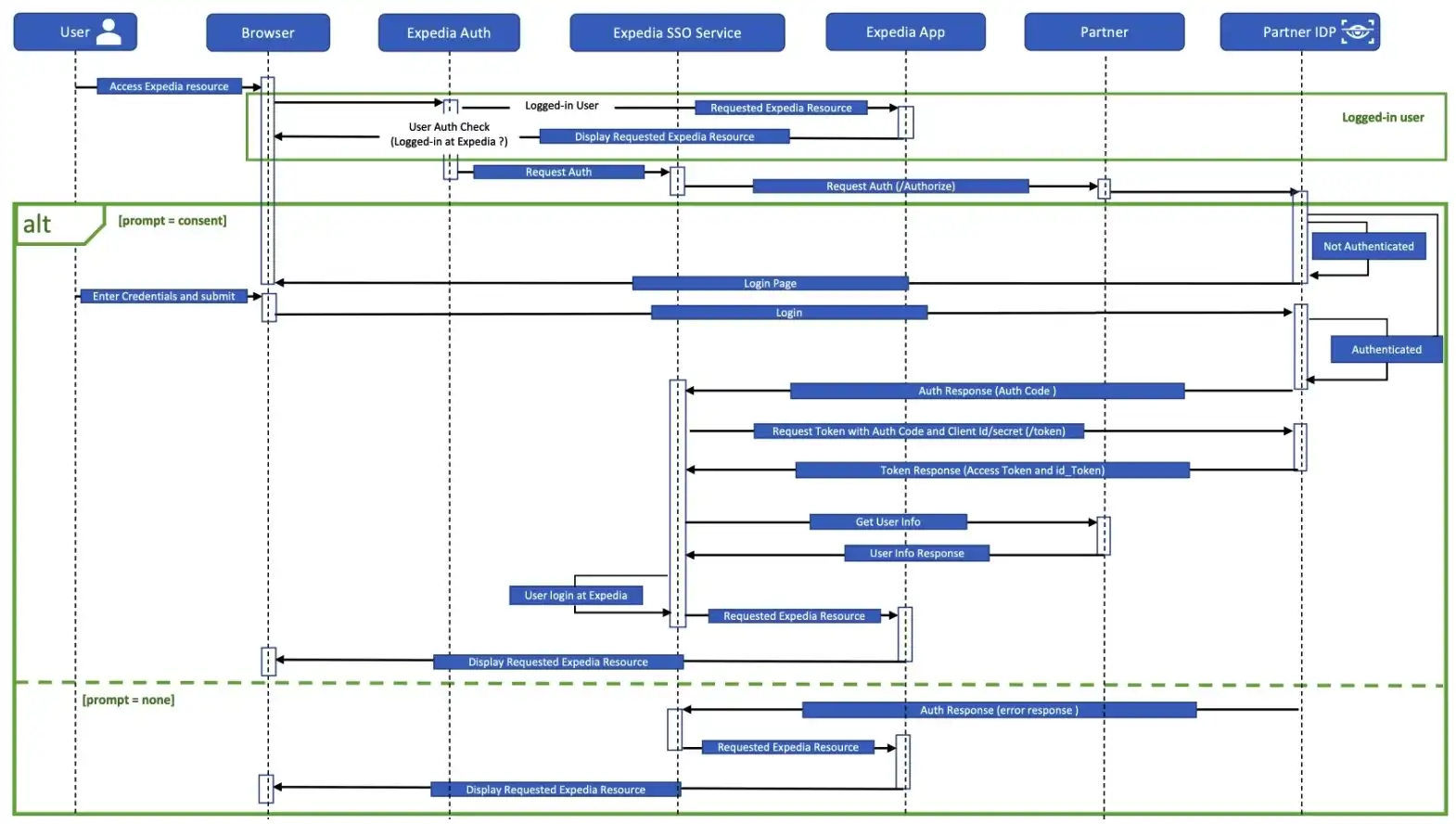

Flujos de autorización

Autorizar punto final

El punto de conexión GET /authorize se utiliza para la autenticación y la autorización. Devuelve una concesión o código de autorización una vez que el usuario se ha conectado. Es una redirección del navegador que te dirige a enviar tus credenciales para autenticarte.

Parámetros de solicitud

| Parámetro | Descripción | Tipo de datos | Ejemplo de valor | ¿Obligatorio? |

|---|---|---|---|---|

client_id | Identifica al cliente. Debe coincidir con el valor prerregistrado en tu proveedor de identidad (IDP). Se obtiene durante el registro manual del cliente o a través de la API de registro dinámico de clientes. | Cadena | Sí | |

nonce | Se utiliza para mitigar los ataques de repetición. Este valor se devuelve en el ID de token. | Cadena | Sí | |

prompt | El tipo de interacción necesaria para validar. Si está "vacío", el usuario debe identificarse si aún no se ha autentificado. Si es "ninguno", el IDP no solicitará el inicio de sesión, pero devolverá un código de autorización si se ha iniciado sesión, o un error en caso contrario. | Cadena | Valores válidos: Ninguno O vacío | — |

redirect_uri | Lugar de devolución de llamada donde se debe enviar el código de autorización o los tokens. Debe coincidir con el valor prerregistrado en tu IDP durante el registro del cliente. | Cadena | Sí | |

response_type | Valor code (IDP). | Cadena | Sí | |

response_mode | Cómo debe devolverse la respuesta de autorización. | Cadena | Valor válido: consulta | — |

scope | Identificador de acceso, utilizado para obtener los detalles del perfil. Necesario para las solicitudes de autenticación. | Cadena | OpenID, perfil y correo electrónico | Sí |

state | El estado de la interacción. Este valor se devuelve en el token y permite al usuario hacer clic, autenticarse y volver a la página que le interesaba originalmente. El valor puede contener caracteres alfanuméricos, comas, puntos, guiones bajos y guiones. | Cadena | Sí | |

ui_locales | Lenguajes y scripts preferidos por el usuario para la interfaz de usuario. | Cadena | en_CA, fr_CA | — |

audience | El destinatario previsto. | Cadena | Definido por los socios | — |

Parámetros de respuesta

| Parámetro | Descripción | Tipo de datos | ¿Obligatorio? |

|---|---|---|---|

code | Código de autorización que identifica al cliente. Debe coincidir con el valor prerregistrado en tu IDP. Se obtiene durante el registro manual del cliente o a través de la API de registro dinámico de clientes. | Cadena | Sí |

state | El estado de la interacción. Este valor se devuelve en el token y permite al usuario hacer clic, autenticarse y volver a la página que le interesaba originalmente. El valor puede contener caracteres alfanuméricos, comas, puntos, guiones bajos y guiones. | Cadena | Sí |

Ejemplo de URL de autorización

https://example.com/authorize?client_id={clientID}&response_type=code&state=d6b93799-404b-4205-9bb3-c579b1180428&scope=openid email profile&nounce=234567687867&redirect_uri=https://{ExpediaDomain}/sso/authEjemplo de URL de devolución de llamada

https://{ExpediaDomain}/sso/auth?code=12345678&state=d6b93799-404b-4205-9bb3-c579b1180428Punto final del token

El punto final POST /tokenes una llamada a la API backend que se utiliza para obtener un token de acceso y un token de identificación presentando una concesión o código de autorización.

Parámetros de solicitud

| Parámetro | Descripción | Tipo de datos | ¿Obligatorio? |

|---|---|---|---|

grant_type | El mecanismo que utiliza IDP para autorizar la creación de tokens. Valor: authorization_code | Cadena | Sí |

redirect_uri | Especifica la ubicación de la llamada de retorno donde se ha enviado la autorización. Este valor debe coincidir con el redirect_uri utilizado para generar el authorization_code original o el punto de conexión del token fallará. | Cadena | Sí |

code | Código de identificación del cliente recibido en la respuesta a la llamada /authorize. | Cadena | Sí |

Encabezados de solicitud

| Campo | Descripción | Tipo de datos | Ejemplo de valor | ¿Obligatorio? |

|---|---|---|---|---|

accept | Debe ser "application/json" | Cadena | application/json | Sí |

authorization | Codifica el ID y el secreto del cliente con Base64. Utiliza la información codificada en el encabezado de autorización HTTP. | Cadena | Basic<ID y secreto del cliente cifrados con Base64> | Sí |

Content-Type | Debe ser "application/x-www-form-urlencoded" | Cadena | application/x-www-form-urlencoded | Sí |

Parámetros de respuesta

| Campo | Descripción | Tipo de datos |

|---|---|---|

access_token | Un token de acceso | Cadena |

token_type | El público del token | Cadena |

expires_in | El tiempo de expiración del token de acceso en segundos | Entero |

scope | Los ámbitos contenidos en el token de acceso | Cadena |

id_token | Un identificador que se devuelve si se concede el ámbito OpenID | Cadena |

ID_token

ID_token es un token web JSON (JWT) que incluye fragmentos de información de autenticación llamados reclamaciones. Las soluciones de plantilla de Expedia utilizan las reclamaciones header, payload y signature com en la tabla siguiente.

Reclamaciones de encabezado

| Campo | Descripción | Tipo de datos | ¿Obligatorio? |

|---|---|---|---|

alg | Identifica el algoritmo utilizado de firma digital (siempre RS256) | Cadena | — |

kid | ID de la clave: identifica la clave pública utilizada para verificar el token de identificación; la clave pública correspondiente se puede encontrar a través del conjunto de claves web JSON (JWKS) | Cadena | Sí |

Reclamaciones de carga

| Campo | Descripción | Tipo de datos | ¿Obligatorio? |

|---|---|---|---|

amr | Matriz JSON de cadenas que son identificadores para los métodos de autenticación | Matriz | — |

aud | Identifica el público al que va dirigido este token de identificación (uno de los ID de cliente OAuth 2.0 de tu aplicación) | Cadena | Sí |

auth_time | La hora a la que se ha verificado el usuario final, representada en tiempo Unix (segundos) | Entero | — |

exp | La hora a la que caduca el ID de token, representada en tiempo Unix (segundos) | Entero | Sí |

iat | La hora a la que se ha emitido el ID de token, representada en tiempo Unix (segundos) | Entero | — |

idp | Un indicador del proveedor de identidad | Cadena | Sí |

iss | La URL del servidor de autorización que ha emitido este token de identificación | Cadena | — |

jti | Un identificador único para este ID de token con fines de depuración y revocación | Cadena | Sí |

sub | Un identificador único para el sujeto de la llamada de autorización (el usuario) | Cadena | — |

ver | La versión semántica del ID de token | Entero | Sí |

Reclamaciones de firma

Validación de la firma: La firma se validará con la clave adecuada (obtenida mediante JWKS endpoint) para ese client_idy algoritmo.

Muestra de token CURL

curl --location 'https://example.com/token’ \

--header 'Content-Type: application/x-www-form-urlencoded' \

--header 'Authorization: Basic {encoded ClientID:clientSecret}' \

--data-urlencode 'grant_type=authorization_code' \

--data-urlencode 'redirect_uri=https://{ExpediaDomain}/sso/auth’ \

--data-urlencode 'code={Authorization code after login as part of callback to Expedia /sso/auth endpoint}'Ejemplo de respuesta de token

{

"access_token": "eyJhbGciOi.JSUzI1NiIsImtpZCI6Ilk1MkFDVXd3QV9SUzI1NiIsInBp.LmF0bSI6ImlrY20ifQ",

"id_token": "eyJhbGciOiJSUzI1NiIsImtpZCI6.IllEQnJQdlllYlRwa1laODZoaGk1MkFDVX.d3QV9SUzI1NiJ9",

"token_type": "Bearer",

"expires_in": 1799

}Punto final Userinfo

El punto final GET /userinfoes una llamada a la API backend que devuelve reclamaciones sobre el usuario autenticado basándose en el token de acceso proporcionado. Devuelve los datos del perfil del usuario, que se utilizan para incluir el nombre del cliente en la cabecera de la cuenta del sitio, que luego puede cargar la información del nivel de fidelización a través de la cuenta del programa.

Nota: Si no se proporcionan parámetros obligatorios en la respuesta, se producirán problemas con la experiencia del cliente en el sitio. Por ejemplo, el nombre del cliente no se mostrará en el sitio de la plantilla, y faltará la información de la cuenta del programa necesaria para la conexión con la inscripción de fidelización en el extremo Expedia's.

Encabezados de solicitud

| Campo | Descripción | Tipo de datos | Ejemplo de valor | ¿Obligatorio? |

|---|---|---|---|---|

ClientId | Identifica al cliente. Debe coincidir con el valor prerregistrado en tu proveedor de identidad (IDP). Se obtiene durante el registro manual del cliente o a través de la API de registro dinámico de clientes. | Cadena | Sí | |

Authorization | Cabecera HTTP utilizada para enviar credenciales o tokens para autenticar a un usuario | Cadena | Portador [access_token] | Sí |

Respuesta

| Campo | Descripción | Tipo de datos | Ejemplo de valor | ¿Obligatorio? |

|---|---|---|---|---|

membershipId | Identificador que identifica de forma única la cuenta del Cliente | Cadena | Sí | |

optIn | Indicador booleano si el cliente opta por recibir correos electrónicos de marketing | Booleano | verdadero/falso | — |

languageId | Lengua preferida por el usuario | Cadena | En, fr | — |

channelType | Diferentes plataformas a través de las cuales un usuario interactúa con una aplicación | Cadena | WEB, MÓVIL, TABLET | — |

firstName | Nombre del Cliente | Cadena | Sí | |

middleName | Segundo nombre del Cliente | Cadena | — | |

lastName | Apellidos del Cliente | Cadena | — | |

email | Dirección de correo electrónico del Cliente | Cadena | — | |

programAccount | Loyalty-related información | programAccount | Consulta la sección Add loyalty -> programAccountpara más detalles sobre los Objetos. | — |

CardDetails | Datos de la tarjeta de crédito del cliente | CardDetails | Consulta la sección Restrict payment card -> Payload detailspara más detalles sobre los Objetos. | — |

Ejemplo de Userinfo CURL

curl --location 'https://example.com/userinfo' \

--header 'client_id: {clientId}' \

--header 'Authorization: Bearer {acess_token from token endpoint}'Ejemplo de respuesta de Userinfo

{

"membershipId": "12345678",

"languageID": "en",

"middleName": "MiddleName",

"lastName": "LastName",

"firstName": "FirstName",

"email": "test@expediagroup.com",

"programAccount": {

"programId": "Gold",

"loyaltyAccountBalance": {

"value": "10000",

"currency": "Points"

}

}

}Añadir programa de fidelidad

Como parte de tu plantilla de sitio web, puedes incluir la posibilidad de que los clientes ganen puntos de fidelidad en sus compras de viajes. Si lo deseas, tu plantilla también puede permitir a los clientes utilizar sus puntos de fidelidad acumulados para comprar viajes.

Se aplican los mismos requisitos de configuración que en la implementación estándar, así como muchos de los valores. Aquí solo se incluyen los que son diferentes.

Además del estándar user information, la configuración del programa de fidelización incluirá los siguientes valores.

programAccount

| Campo | Descripción | Tipo de datos | ¿Obligatorio? |

|---|---|---|---|

programId | Identificador del programa de fidelidad al que está afiliado el cliente o el nombre del nivel asociado al programa de fidelidad | Cadena | Sí |

loyaltyAccountNumber | El número de la cuenta de fidelidad del cliente; solo debería rellenarse si se requiere un identificador secundario (que no sea el membershipId único) para operaciones de fidelidad | Cadena | — |

lastFourDigitsOfCreditCard | Los cuatro últimos dígitos de la tarjeta de crédito utilizada en la reserva | Entero | — |

accountName | Nombre del programa (si no coincide con el nombre del nivel) | Cadena | — |

loyaltyConversionRatio | Ratio de cómo se convierten los puntos obtenidos en el pago (por ejemplo, 1 EUR = 1 punto) | Doble | — |

loyaltyAccountBalance | Saldo actual de puntos de fidelidad obtenidos por el cliente | Importe (consulta la sección Importe más abajo para conocer los detalles del Objeto) | — |

Importe

| Campo | Descripción | Tipo de datos | ¿Obligatorio? |

|---|---|---|---|

value | Saldo de fidelidad; anidado bajo loyaltyAccountBalance | Largo | Sí |

currency | La moneda de recompensa que se utiliza en el programa de fidelidad, como CAD, USD, PUNTOS, MILLAS; anidado bajo loyaltyAccountBalance | Cadena | Sí |

Restringir tarjeta de pago

Podemos configurar tu sitio para que los viajeros deban utilizar la tarjeta de crédito de tu organización para reservar. Es opcional, ya que todas las soluciones de plantilla pueden aceptar cualquier tarjeta de crédito o débito de las entidades principales y (en EE. UU.) PayPal.

Almacenamiento y seguridad de tarjetas de crédito

Si decides obligar a utilizar la tarjeta de crédito personalizada de tu organización en las compras, queremos que sea con seguridad. Así es como lo gestionamos.

- La información de la tarjeta se almacena en un formato de token que está vinculado al perfil del cliente en Expedia. Nunca se almacena sin cifrar.

- Ningún ser humano tiene acceso a los datos de tarjetas cifrados, y solo se descifran con las credenciales de IAM seguras.

- Cuando se precarga una tarjeta en la página de pago, solo se muestra la descripción de la tarjeta, pero no el número.

- El cliente debe introducir el CVV de la tarjeta para completar la reserva con la tarjeta almacenada.

Requisitos de configuración

Además de los requisitos de configuración de la implementación estándar, cuando introduzcas tu tarjeta de crédito tendremos que añadir lo siguiente:

- Un punto de conexión para utilizar con el parámetro AuthnRequest.

- Tu clave pública para la verificación de firma.

Utilizaremos la clave privada de Expedia para firmar la carga AuthnRequest y nuestra clave pública para que valides la firma.

Detalles de carga

Junto con los atributos descritos en la implementación estándar, cuando un cliente inicia sesión en tu sitio web, el SSO de tarjeta de crédito inicia el envío de dos parámetros de transacción al punto de conexión seguro de SSO de Expedia:

- API de información del usuario: carga de respuesta codificada y firmada con afirmaciones firmadas y cifradas.

- RelayState: un enlace profundo a la URL de la página de destino.

La carga también incluirá los siguientes datos de la tarjeta de crédito:

| Campo | Descripción | ¿Obligatorio? |

|---|---|---|

cardNumber | El número de la tarjeta en la que se debe cobrar | Sí |

cardType | Tipo de tarjeta utilizada (por ejemplo, Visa, MasterCard, American Express) | Sí |

expirationDate | Fecha de caducidad de la tarjeta utilizada | Sí |

BillingAddress | Dirección de facturación asociada a la tarjeta utilizada | Sí |

addressCategoryCode | El tipo de dirección de facturación, por ejemplo, casa u oficina; anidado bajo BillingAddress | Sí |

firstAddressLine | Primera línea de la dirección de facturación; anidado bajo BillingAddress | Sí |

secondAddressLine | Segunda línea de la dirección de facturación; anidado bajo BillingAddress | — |

thirdAddressLine | Tercera línea de la dirección de facturación; anidado bajo BillingAddress | — |

cityName | Ciudad de la dirección de facturación; anidado bajo BillingAddress | Sí |

provinceName | Provincia de la dirección de facturación; anidado bajo BillingAddress | Sí |

postalCode | Código postal de la dirección de facturación; anidado bajo BillingAddress | Sí |

countryCode | Código de país de la dirección de facturación; anidado bajo BillingAddress | Sí |

En silencio sign-in

Silencioso sign-in permite la autenticación automática cuando ya existe una sesión válida con el proveedor de identidad. Si el usuario se autentica en otra pestaña del navegador o aplicación, se reutilizará la sesión existente y el usuario iniciará la sesión sin que se le pida que introduzca sus credenciales.

Esta función se basa en el mantenimiento de una cookie del navegador para conservar el estado de logged-in. Utiliza el mismo punto final de autorización tanto para el inicio de sesión estándar como para los flujos SSO. Cuando se detecta una sesión activa, la petición se redirige a una URL de redirección SSO designada sin activar la reautenticación.

El SSO sólo puede habilitarse para puntos de venta que no estén sujetos a los requisitos de cumplimiento del Reglamento General de Protección de Datos (RGPD) de la UE, debido a la persistencia de sesión de cookie-based. Tendrás que configurar nuestra URL de redireccionamiento en los ajustes de tu proveedor de identidad para habilitar el flujo SSO. Expedia proporcionará la URL de redirección durante la integración.

Lista de redes permitidas

Esta lista define los requisitos para una comunicación segura entre tu sitio de plantillas y los entornos Expedia. Proporcionaremos rangos de IP de salida de AWS, junto con direcciones IP utilizadas para pruebas locales o en lower-environment. Debes añadir estas IP a la lista de permitidas para asegurarte de que no se bloquea el tráfico entrante desde Expedia.

También tendrás que compartir con nosotros las direcciones IP salientes de tu organización para que podamos añadirlas a la lista de permitidas.

Nota: Si estas IP no se añaden a las listas de permitidas (en uno o ambos lados), habrá problemas de conectividad en las llamadas SSO tanto salientes como entrantes.

Expedia puntos finales

Tendrás que configurar el redirect_uride tu proveedor de identidad con estos valores para habilitar las llamadas de autorización:

{WLTP domain}/sso/auth: Punto final de redirección SSO posterior a la llamada de autorización para el flujo de inicio de sesión{WLTP domain}/validateCurrentSession: Punto final de redirección SSO posterior a la llamada de autorización para el flujo silencioso sign-in

Nota: Expedia ha establecido un tiempo máximo de espera de sesión estándar de 60 minutos. Después de 60 minutos, tendrás que actualizar el token.